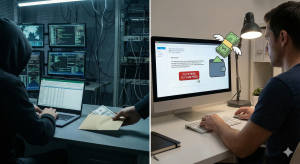

El inicio de 2026 ha estado acompañado por una serie de incidentes de ciberseguridad que han puesto en el centro del debate la protección de los datos en manos del Estado. Lo que comenzó como anuncios en redes por parte de un grupo de hackers, derivó en la exposición de información sensible y en la apertura de investigaciones oficiales.

El periodista Ignacio Villaseñor fue quien dio visibilidad pública a varios de estos hechos, a partir de información recibida directamente del grupo que se adjudica las intrusiones.

Una secuencia de hechos, no un solo evento

Finales de diciembre

Un grupo que se identifica como Chronus comenzó a publicar mensajes en sus propios canales digitales anunciando filtraciones de datos de múltiples instituciones públicas en México.

En estas publicaciones se mencionaban dependencias como el IMSS, el SAT, el Poder Judicial y servicios de salud estatales.

Días después

Los canales oficiales del grupo fueron dados de baja en distintas plataformas. Tras ello, los propios integrantes manifestaron su inconformidad y anunciaron nuevas acciones, ahora con el objetivo explícito de “demostrar vulnerabilidades” en sistemas gubernamentales.

Se hizo pública la exposición de datos del sistema de educación a distancia de la Guardia Nacional, con un total de 24,292 registros.

Este caso fue difundido por Ignacio Villaseñor, quien documentó que la información provenía directamente del grupo que se atribuía el acceso.

La Secretaría Anticorrupción y de Buen Gobierno informó la apertura de una investigación por posibles vulneraciones de datos en instituciones públicas.

Aunque no se han detallado todos los casos, la existencia de una indagatoria oficial confirma que no se trata únicamente de rumores en redes sociales.

Varios incidentes distintos.

-

En algunos casos, se habla de filtraciones o accesos indebidos a sistemas institucionales.

-

En el caso específico de la Guardia Nacional, no hubo un ataque sofisticado, sino una falla básica de seguridad conocida como IDOR.

IDOR es una vulnerabilidad que permite ver información de otros usuarios sin autorización, debido a un mal control de accesos. En términos simples: una puerta digital que nunca estuvo bien cerrada.

A esto se sumó otro problema relevante: muchos agentes se registraron usando correos personales, en lugar de correos institucionales, lo que debilitó aún más los controles de seguridad del sistema.

Aunque el tema parezca técnico, sus implicaciones nos afectan a todos.

Cuando las instituciones públicas no protegen adecuadamente sus sistemas, pueden quedar expuestos datos como:

- nombre

- CURP

- correo electrónico

- historial médico o fiscal

- etc..

Una vez que ocurre una filtración, la información no se puede “desfiltrar”. Los datos pueden circular indefinidamente, aumentando riesgos como:

- fraudes

- suplantación de identidad

- extorsión

- robo de cuentas

No es solo un problema de hackers; es un problema de protección deficiente de datos públicos.

Riesgos específicos para los agentes de la Guardia Nacional

En el caso de la Guardia Nacional, el impacto es especialmente delicado.

- Los datos expuestos permiten identificar agentes, su grado, adscripción y región.

- Aunque no muestran ubicaciones en tiempo real, sí permiten inferir zonas de despliegue.

- Al cruzar esta información con redes sociales u otras bases de datos, es posible:

- perfilar al agente

- ubicar a su familia

- realizar amenazas o ataques de ingeniería social

Aquí el riesgo no es solo digital, también es físico.

¿Cómo se pudo evitar?

Desde una perspectiva técnica y administrativa, estos incidentes eran prevenibles mediante prácticas como:

- uso obligatorio de correos institucionales

- controles de acceso que limiten cada usuario a su propia información

- pruebas de seguridad antes de publicar sistemas

- auditorías periódicas

- tratar plataformas “educativas” o “internas” como sistemas críticos

No fue falta de tecnología, sino falta de gobernanza digital.

Recomendaciones para la población en general

- Cambiar contraseñas de correos y cuentas importantes

- Activar la autenticación de doble factor

- Desconfiar de llamadas, correos o mensajes que soliciten datos personales

- Revisar estados de cuenta y movimientos inusuales

- Evitar compartir información sensible públicamente

Los incidentes que marcaron el inicio de 2026 dejan una lección clara: la ciberseguridad ya no es un tema técnico, sino un tema de seguridad pública y confianza institucional. Ignorar estas fallas no las hace desaparecer; corregirlas es la única forma de reducir riesgos futuros.